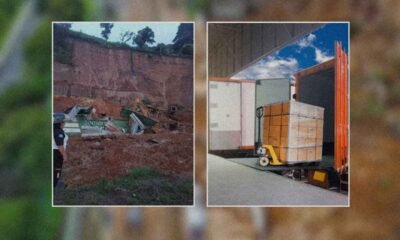

Camagro identifica los tramos carreteros más deteriorados del país.

Remesas familiares superan los 18 mil millones de dólares a septiembre y consolidan su papel como pilar económico del país.

Crisis vial afecta movilidad y actividad económica.

La Selección Nacional está obligada a ganar para seguir con opciones reales de clasificar al Mundial 2026.

La Selección Nacional emprende viaje para su cuarto compromiso eliminatorio, decidida a sumar tres puntos vitales ante El Salvador.